|

||

| ALERTA | ||

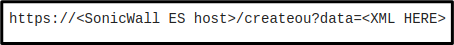

Vulnerabilidades zero-day en SonicWallFecha de publicación: 21/04/2021 Nivel de peligrosidad: CRÍTICO El Equipo de Respuesta ante Incidentes de Seguridad de la Información del Centro Criptológico Nacional, CCN-CERT, alerta de la publicación de vulnerabilidades de tipo zero-day en productos SonicWall. FireEye, a través de su unidad de respuesta a incidentes Mandiant, ha hecho público un informe en el que se notifican tres vulnerabilidades zero-day en productos SonicWall. Estos fallos fueron detectados en marzo de 2021 y permiten la ejecución de código de manera remota en los dispositivos. Los fallos descubiertos afectan a SonicWall Email Security, en sus versiones hardware, dispositivo virtual o instalación software sobre sistema operativo Windows. SonicWall Hosted Email Security también se vió afectado, pero fue parcheado el 19 de abril de 2021. A continuación, se muestran los detalles técnicos de estos fallos con el CVE correspondiente:

La combinación de estas vulnerabilidades podría ser utilizada para:

Recursos afectados:

Solución a las vulnerabilidades: SonicWall ha parcheado estos errores e insta a todos los clientes y socios que actualicen a las siguientes versiones:

Recomendaciones: Se recomienda encarecidamente a los usuarios y administradores de sistemas que apliquen los parches de seguridad en cuanto se encuentren disponibles, con el fin de evitar la exposición a ataques externos y la toma de control de los sistemas informáticos. Por el momento no se conocen medidas de mitigación alternativas para solucionar esta vulnerabilidad en caso de no ser posible aplicar las actualizaciones descritas. Sin embargo, se recomienda monitorizar los siguientes indicadores en busca de evidencias de compromiso:

Además, es necesario revisar los registros y los archivos de configuración internos relacionados con SonicWall en busca de evidencias de actividad por parte de algún atacante:

Referencias:

Atentamente, Equipo CCN-CERT ////////////////////////////////////////////////////////////////////////////////////////// Alertas CCN-CERTInformación sobre situaciones que requieren atención INMEDIATA por parte de las organizaciones potencialmente afectadas. ////////////////////////////////////////////////////////////////////////////////////////// El CCN-CERT (www.ccn-cert.cni.es) es la Capacidad de Respuesta a Incidentes de Seguridad de la Información del Centro Criptológico Nacional, CCN (www.ccn.cni.es), adscrito al Centro Nacional de Inteligencia, CNI. Este servicio se creó en el año 2006 como CERT Gubernamental Nacional español y sus funciones quedan recogidas en la Ley 11/2002 reguladora del CNI, el RD 421/2004 de regulación del CCN y en el RD 3/2010, de 8 de enero, regulador del Esquema Nacional de Seguridad (ENS), modificado por el RD 951/2015 de 23 de octubre. Su misión, por tanto, es contribuir a la mejora de la ciberseguridad española, siendo el centro de alerta y respuesta nacional que coopere y ayude a responder de forma rápida y eficiente a los ciberataques y a afrontar de forma activa las ciberamenazas, incluyendo la coordinación a nivel público estatal de las distintas Capacidades de Respuesta a Incidentes o Centros de Operaciones de Ciberseguridad existentes. Todo ello, con el fin último de conseguir un ciberespacio más seguro y confiable, preservando la información clasificada (tal y como recoge el art. 4. F de la Ley 11/2002) y la información sensible, defendiendo el Patrimonio Tecnológico español, formando al personal experto, aplicando políticas y procedimientos de seguridad y empleando y desarrollando las tecnologías más adecuadas a este fin. De acuerdo a esta normativa y la Ley 40/2015 de Régimen Jurídico del Sector Público es competencia del CCN-CERT la gestión de ciberincidentes que afecten a cualquier organismo o empresa pública. En el caso de operadores críticos del sector público la gestión de ciberincidentes se realizará por el CCN-CERT en coordinación con el CNPIC. Claves PGP Públicas ///////////////////////////////////////////////////////////////////////////////////////// POLÍTICA DE PRIVACIDAD: Nos pondremos en contacto con usted cuando dispongamos de información que consideremos que le pueda ser de interés, informándole de contenidos, servicios, eventos, avisos de seguridad o, si procede, gestionar y atender sus solicitudes de información. Puede encontrar la nueva información y política de privacidad del Centro Criptológico Nacional haciendo click AQUÍ. Por favor, consulte esta información y no dude en ponerse en contacto con nosotros para cualquier aclaración enviándonos un email a ////////////////////////////////////////////////////////////////////////////////////////// AVISO DE CONFIDENCIALIDAD: |

||

| © 2021 Centro Criptológico Nacional, Argentona 30, 28023 MADRID | ||