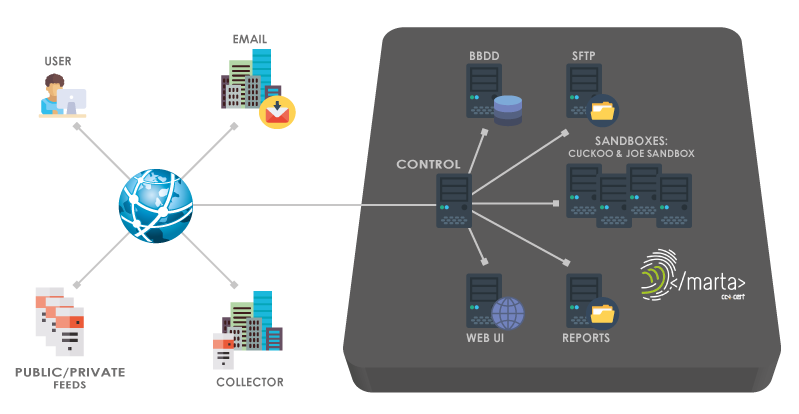

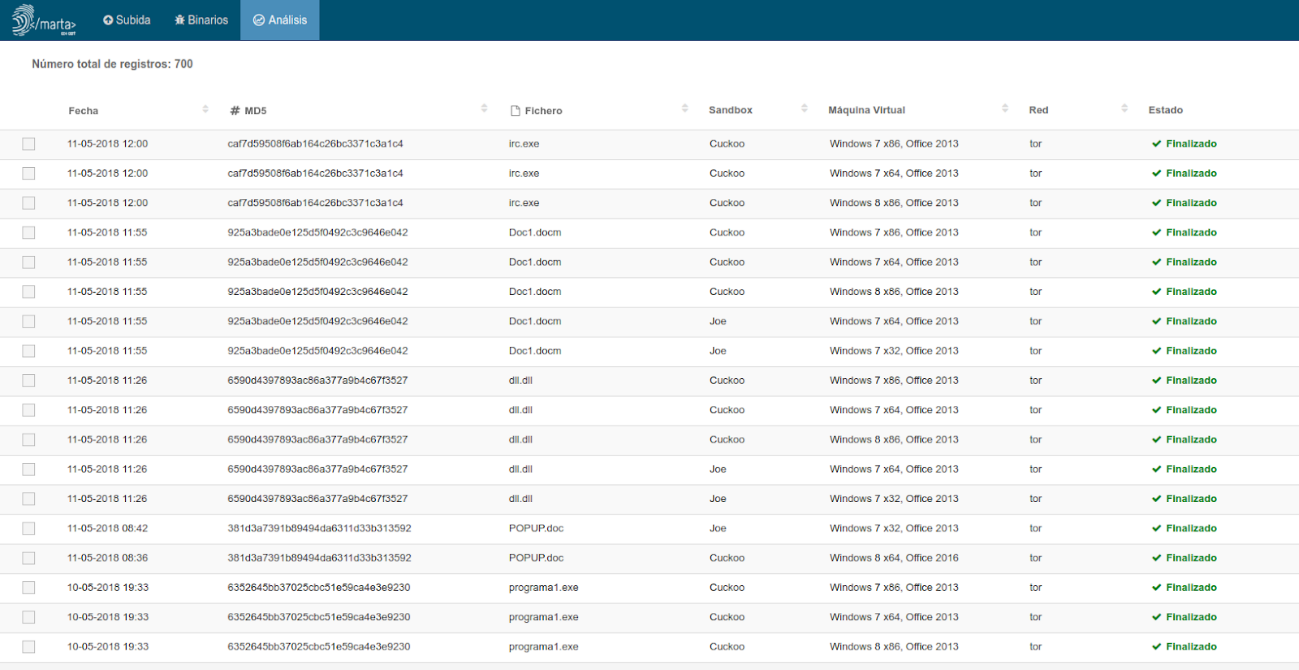

Marta es una plataforma avanzada de multi-sandboxing dedicada al análisis automatizado de múltiples tipos de ficheros que pudieran tener un comportamiento malicioso. A partir de la información que Marta recoge, un analista podrá determinar qué tipo de funcionalidad y qué implicaciones tiene para su organización.

Además de una interfaz web (ejecutable a través de un navegador) en el que se pueden utilizar todas sus funcionalidades, esta solución cuenta con varias ventajas para facilitar su uso a todas las organizaciones:

- Permite almacenar, clasificar y tener disponible todas las muestras de código dañino en un entorno controlado.

- La información está disponible para ser analizada en cualquier momento bajo las condiciones que se deseen.

- Cuenta con múltiples sistemas de sandboxing, así como de máquinas con diferentes configuraciones, para realizar varios análisis y ver el comportamiento real de cada muestra de código, delimitar su alcance y, según el caso, las acciones posteriores a realizar.

- Reduce los tiempos del análisis y reporte que, en un incidente, pueden ser críticos.

Para lograr estas ventajas, Marta almacena las evidencias de cada uno de los análisis para su posterior procesamiento, revisión o presentación y permite retroalimentarse analizando objetos extraídos de otros análisis. Para ello, dichos análisis se realizan en las siguientes tras fases:

Para lograr estas ventajas, Marta almacena las evidencias de cada uno de los análisis para su posterior procesamiento, revisión o presentación y permite retroalimentarse analizando objetos extraídos de otros análisis. Para ello, dichos análisis se realizan en las siguientes tras fases:

- Análisis estático: en primer lugar, se pasa una serie de scripts estáticos sobre el fichero (el código dañino no se ejecuta mientras se analiza). Así se obtiene información específica como tipo de fichero (exe, dll, docx, pdf, Android, etc), hashes (MD5, SHA1, SSDEEP, etc), información de cabecera o tabla de directorios, entre otras.

- Análisis dinámico: la funcionalidad más relevante de Marta consiste en arrancar una máquina virtual infectada con el código dañino, siendo un entorno controlado lo más parecido al sistema de una víctima. De este modo, se comprueba sus características, acciones y comportamientos.

- Post-Análisis: una vez finalizado el análisis dinámico, se lanzan los procesos que analizan los patrones IOC y YARA que permiten clasificar los análisis por su comportamiento y actividad.

Acceso a la solución

Como resultado de la integración de las capacidades de MARTA y MARÍA en la solución ADA, plataforma de análisis avanzado de malware, los análisis dinámicos de código dañino deberán realizarse a través de esta nueva plataforma. En el apartado de la Solución ADA se encuentra el link de acceso a la misma.

Contacto:

Clave PGP Descargar

FINGERPRINT 53DB 53CF 6FCC 5226 C158 A2F1 BD3D F578 E805 1B3C