| Día 29 noviembre. Sala 25: Módulo Amenazas y Tendencias (APT) |

Video |

|

Vídeo de inauguración |

Reproducir |

|

Un ciberescudo para España. Actividad CCN-CERT |

Reproducir |

|

Ciberespacio: Visión de USCYBERCOM |

Reproducir |

|

Radiografía y hunting de APT29 |

Reproducir |

|

Conferencia magistral - Visión Nacional. Un ciberescudo único para España |

Reproducir |

|

Experiencias de la Cooperación Internacional en la gestión de incidentes |

Reproducir |

|

Conferencia magistral |

Reproducir |

|

Entrega del premio a la Trayectoria Profesional en favor de la Ciberseguridad, del CCN |

Reproducir |

|

Palabras de bienvenida de Dña. Esperanza Casteleiro |

Reproducir |

|

Amenazas emergentes, dónde estamos y qué nos espera |

Reproducir |

|

Ciberinteligencia VS Cibercrimen |

Reproducir |

|

Operaciones de seguridad robotizadas |

Reproducir |

|

Delinea: Gestión de riesgos en los accesos privilegiados |

Reproducir |

|

La nube de Google: aquí, ahora y siempre segura |

Reproducir |

|

SOCs federados, el camino para compartir la inteligencia de seguridad |

Reproducir |

|

REYES |

Reproducir |

| Día 29 noviembre. Sala 18: Módulo Esquema Nacional de Seguridad |

Video |

|

El nuevo ENS ante la ciberseguridad que viene |

Reproducir |

|

Mitos y leyendas del ENS |

Reproducir |

|

ENS en el Ministerio de Asuntos Exteriores, Unión Europea y Cooperación: Historia de una certificación |

Reproducir |

|

Toma de decisiones basada en la simulación |

Reproducir |

|

Deception en OT - Detección y Respuesta Avanzada en Infraestructuras Críticas |

Reproducir |

|

Hiper Automatización - La solución para la orquestación multitecnología |

Reproducir |

|

El Fabric como sustrato fundamental para construir y operar redes seguras en entornos Industriales |

Reproducir |

|

Zscaler, The Modern Approach to Zero Trust |

Reproducir |

|

Superando auditorías de seguridad definiendo planes de mitigación del riesgo |

Reproducir |

|

INÉS. Gobernanza en ciberseguridad |

Reproducir |

| Día 29 noviembre. Sala 19: Módulo Operaciones militares en el ciberespacio |

Video |

|

Análisis y uso del blockchain para guiar las investigaciones |

Reproducir |

|

Nueva generación de Herramientas Comunes y compartidas de S2 Grupo y el CCN |

Reproducir |

|

El correo electrónico como principal vector a proteger en las organizaciones |

Reproducir |

|

Ciberseguridad ... ¿Seguro que lo hacemos bien? |

Reproducir |

|

SASE: La convergencia de Seguridad y Redes |

Reproducir |

| Día 29 noviembre. Sala 17: Módulo Seguridad Industrial |

Video |

|

Ciberseguridad en entornos complejos. Centros de Excelencia |

Reproducir |

|

Casos de éxito: ataques reales a infraestructuras críticas |

Reproducir |

|

Incorporar la ciberseguridad en proyectos del entorno ferroviario |

Reproducir |

|

Técnicas de Inteligencia Artificial para detectar ciberataques en entornos industriales: Bondades y Limitaciones |

Reproducir |

| Día 29 noviembre. Sala 20: CCN-CERT Labs |

Video |

|

Rastreando DeFi exploits y el robo de NFTs |

Reproducir |

|

Pentesting SmartContracts & Ethereum |

Reproducir |

| Día 30 noviembre. Sala 25: Módulo Red Nacional de SOC |

Video |

|

Mis problemas (de identidad) con las mujeres |

Reproducir |

|

RNS: más vale tarde que nunca |

Reproducir |

|

Red europea de SOCs |

Reproducir |

|

RNS: resultados, datos, cifras |

Reproducir |

|

CDR - Desarme y reconstrucción de documentos |

Reproducir |

|

Nuevo enfoque: cómo validar su seguridad |

Reproducir |

|

Defendiendo Ucrania: lecciones de la ciberguerra |

Reproducir |

|

Pasado y presente de la ciberguerra en Ucrania |

Reproducir |

|

Quiero entrar en el Catálogo CPSTIC. ¿Y ahora qué? |

Reproducir |

| Día 30 noviembre. Sala 18: Módulo Esquema Nacional de Seguridad |

Video |

|

ENS: somos lo que defendemos |

Reproducir |

|

LORETO-NG: la nube privada certificada |

Reproducir |

|

Vigilancia de configuración segura en la nube aplicada al nuevo ENS con Prowler Open Source |

Reproducir |

|

Los 6 errores más comunes al implantar el ENS |

Reproducir |

|

Nunca fuimos ángeles, Emma y Clara |

Reproducir |

|

La Gobernanza de la Ciberseguridad: una cuestión impostergable |

Reproducir |

|

Entendiendo y protegiendo los entornos OT |

Reproducir |

|

Tendencias de Seguridad en Administraciones Públicas |

Reproducir |

|

Ciberseguridad industrial, un enfoque práctico y disruptivo para el ingeniero de control |

Reproducir |

|

Adding Extra Security Features to Secure Devices: Samsung eSE |

Reproducir |

|

SOC OT: Gestionando la seguridad del mundo industrial |

Reproducir |

|

Distribución de Claves Cuánticas (QKD) desde un Satélite Geoestacionario: el Sistema Caramuel de Hispasat |

Reproducir |

|

Formación: ÁNGELES |

Reproducir |

| Día 30 noviembre. Sala 19: Módulo Operaciones militares en el ciberespacio | Video |

|

Terror en el Cibermercado, SCAMs en el ultramarinos |

Reproducir |

|

Ciberdisuasión en el espectro del conflicto |

Reproducir |

|

Creando Inteligencia a partir del protocolo de red del malware |

Reproducir |

|

Mitigando el reiesgo de los servicios centrales / dispositivos remotos de terceros |

Reproducir |

|

How hasChina's military restructuring impacted cyber operations? |

Reproducir |

|

Seguridad e inteligencia en redes 5G: retos y metas |

Reproducir |

| Día 30 noviembre. Sala 17: Módulo productos y tecnologías de seguridad (PYTEC) |

Video |

|

CCN-PYTEC y la certificación, un elemento clave en la ciberseguridad |

Reproducir |

|

¿Cómo abordar un proyecto de cifrado? Puntos clave y experiencias adquiridas |

Reproducir |

|

Evolucionando la Evaluación Criptográfica |

Reproducir |

|

Entrega de Premios CPSTIC |

Reproducir |

|

España y CCN como referentes en la evaluación de ciberseguridad de soluciones en la nube |

Reproducir |

|

Entrega de reconocimientos del Foro Nacional de Ciberseguridad |

Reproducir |

|

Actividades de Impacto de Women4Cyber para desarrollo de Talento |

Reproducir |

| Día 30 noviembre. Sala 20: CCN-CERT Labs |

Video |

|

Advanced Threat Hnting with VirusTotal |

Reproducir |

|

Técnicas para estudios forenses y amenazas en móviles |

Reproducir |

|

Técnicas avanzadas de análisis de aplicaciones dañinas |

Reproducir |

|

Cibervigilancia como elemento proactivo contra la ciberdelincuencia y el ciberterrorismo |

Reproducir |

| Día 1 diciembre. Sala 25: Módulo Amenazas y Tendencias (dispositivos móviles y ransomware) |

Video |

|

El año de las RATs: Del robo de credenciales a la infección por ransomware |

Reproducir |

|

Tras las líneas enemigas, análisis de un incidente de ransomware |

Reproducir |

|

¿Dónde está Carmen Sandiego? Exponiendo a los Enemigos Ocultos en Iberoamérica |

Reproducir |

|

Hunting Crypto Scammers. Spoiler: We got them! |

Reproducir |

|

Spywares que han operado en Europa 2022 |

Reproducir |

|

Preparación de dispositivos móviles para su análisis |

Reproducir |

|

Amenazas (in)móviles: ¿Qué quieres de postre: una fruta o un dulce? |

Reproducir |

|

Entrega de Premios ATENEA |

Reproducir |

|

Conferencia Magistral de Antonio Huertas, Presidente de Mapfre |

Reproducir |

|

Clausura a cargo de Miguel Ángel Ballesteros (DSN) |

Reproducir |

| Día 1 diciembre. Sala 18: Módulo Cibercrimen |

Video |

|

Cibercrimen 2022. Panorama actual y prioridades a corto plazo |

Reproducir |

|

Tu vida en 6 pulgadas. Porque el tamaño también importa |

Reproducir |

|

El modelo de investigación policial con threat intel y threat hunting |

Reproducir |

| Día 1 diciembre. Sala 19: Módulo Tecnologías Cuánticas y 5G |

Video |

|

Implicaciones de la nueva regulación nacional y europea de ciberseguridad 5G |

Reproducir |

|

¿Estamos listos para la nueva Infraestructura de Comunicación Cuántica Europea? |

Reproducir |

|

Utilizando la computación cuántica más allá del algoritmo de Shor |

Reproducir |

|

Ecosistema QKD y posicionamiento de la industria |

Reproducir |

| Día 1 diciembre. Sala 17: Módulo Inteligencia Artificial |

Video |

|

Detectando ciberataques y comportamientos anómalos mediante UEBA: un caso de uso real en Abanca |

Reproducir |

|

Application of Artificial Intelligence in cybersecurity |

Reproducir |

|

Guerra cognitiva, amenazas híbridas y acciones de desinformación. Parte de lo que el ciberespacio nos deparará |

Reproducir |

|

OMLASP - Open Machine Learning Application Security Project |

Reproducir |

| Día 1 diciembre. Sala 20: Sala ATENEA |

Video |

|

Escalando Prototype Pollution a RCE |

Reproducir |

|

Resolviendo Rolmeetup |

Reproducir |

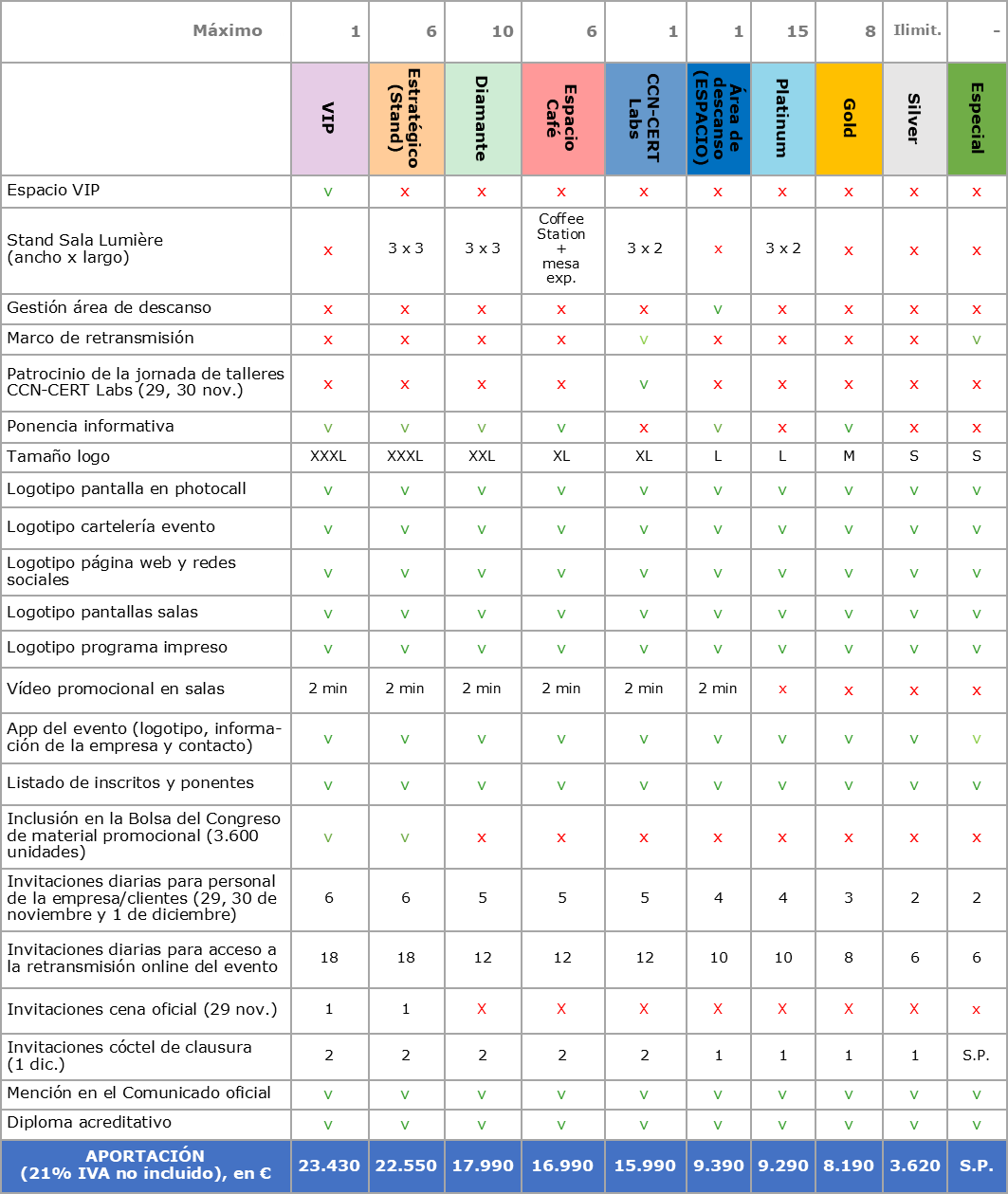

S.P.*: En función del importe del patrocinio escogido se equipararán algunas de las condiciones del resto de patrocinios. Para ver más detalles, comprobar las condiciones expuestas en el Documento de Patrocinio.

S.P.*: En función del importe del patrocinio escogido se equipararán algunas de las condiciones del resto de patrocinios. Para ver más detalles, comprobar las condiciones expuestas en el Documento de Patrocinio.