- Se hace público el informe CCN-CERT IA-16/17 Ciberamenazas y Tendencias. Edición 2017, y su Resumen Ejecutivo.

- El documento hace balance de los principales ciberincidentes registrados el pasado año, los agentes de la amenaza, sus métodos de ataque, las vulnerabilidades explotadas y las principales medidas de mitigación a tener en cuenta a la hora de mejorar la protección.

- El informe aborda también las principales tendencias para este 2017 que junto a los informes CCN-CERT IA-04/17 Hacktivismo y Ciberyihadismo y CCN-CERT IA-06/17 Dispositivos y Comunicaciones Móviles completan una visión general del panorama de la ciberseguridad.

Para España, como para el resto de los países de nuestro entorno, el ciberespionaje sigue constituyendo la mayor amenaza para la seguridad nacional, tal y como recoge el Informe de Ciberamenazas y Tendencias. Edición 2017 (CCN-CERT-IA-16/17) hecho público por el CCN-CERT, del Centro Criptológico Nacional.

Durante 2016, los Servicios de inteligencia occidentales observaron un importante crecimiento del ciberespionaje económico, teniendo su origen en Estados y empresas, especialmente dirigido a las industrias de los sectores de defensa, alta tecnología, industria química, energía y salud persiguiendo el acceso a desarrollos avanzados. De igual importancia es el ciberespionaje político, con origen en los Servicios de inteligencia que persiguen información de naturaleza política, económica o estratégica, así como planes de desarrollo y posiciones nacionales en torno a debates o negociaciones abiertas.

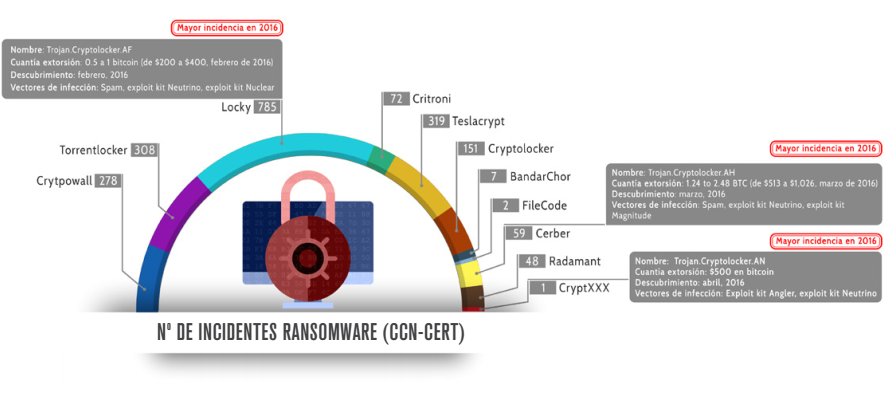

El documento examina el impacto, en España y fuera de sus fronteras, de las amenazas y los ciberincidentes más significativos ocurridos en 2016: ciberespionaje, ciberdelincuencia (incluido el ransomware) e irrupción de sistemas (ataques de Denegación de Servicio o a Sistemas de Control Industrial), así como los principales agentes de la amenaza: Estados, organizaciones criminales, ciberactivistas, ciberterroristas, cibervándalos y scritp kiddies, actores internos o ciberinvestigadores y organizaciones privadas.

Tendencias 2017

Para este 2017, el CCN-CERT prevé un incremento en el ciberespionaje (incluyendo a los dispositivos móviles) en donde se utilizarán exploits de día cero, con vectores de infección desconocidos, múltiples canales de exfiltración y técnicas de persistencia avanzadas que utilizarán funciones no documentadas.

Del mismo modo, se producirán ataques a entidades financieras, a Sistemas de Control Industrial (SCI) y al Internet de las Cosas (IoT).

Todo ello con infecciones efímeras (código dañino residente en la memoria y sin persistencia en el sistema de la víctima), amenazas al hardware, el uso de la publicidad como herramienta de ataque y el denominado Ransomware-as-a-Service. En este sentido, es posible que aparezcan casos en que a pesar de haber pagado el rescate no se desbloqueen los ficheros cifrados. Esto puede provocar una crisis de confianza que conduzca a pensar que “pagar el rescate” no conduce a nada (recomendación del CCN-CERT).

Por último, el CERT Gubernamental Nacional espera un mayor intercambio de inteligencia sobre amenazas, que facilitará el desplazamiento del equilibrio de poder de los atacantes a las víctimas, al tiempo que se interrumpe el ciclo de vida de un ataque y resulta más costoso para los agentes de la amenaza.

CCN-CERT (08/06/2017)

Acceso al Informe CCN-CERT IA-16/17 de Ciberamenazas y Tendencias. Edición 2017

Acceso al Informe CCN-CERT IA-16/17 de Ciberamenazas y Tendencias. Edición 2017. Resumen Ejecutivo